Ataque a la cadena de suministro

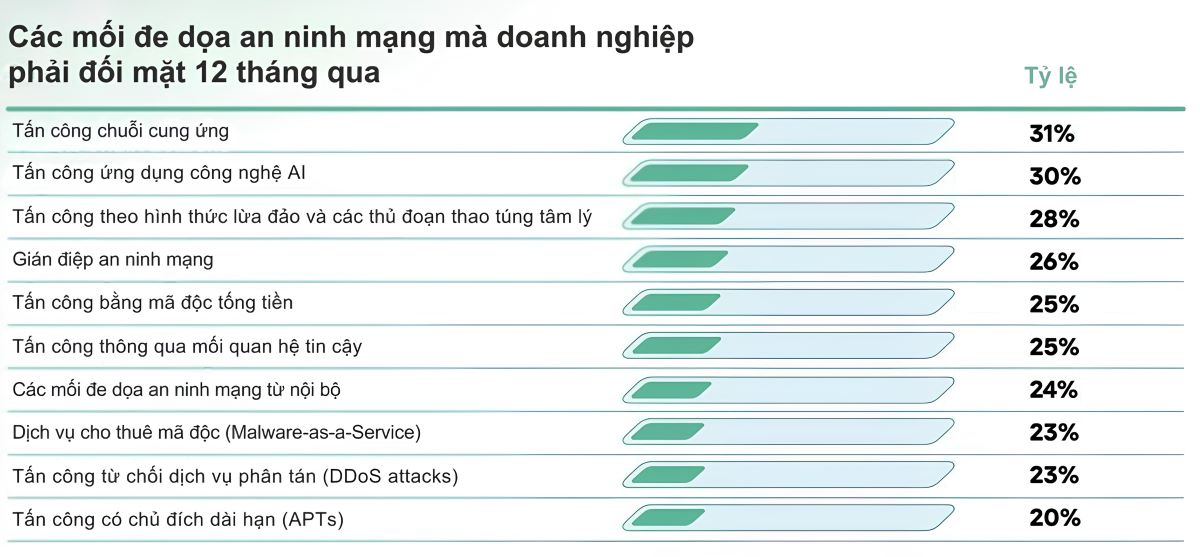

Según una encuesta realizada por Kaspersky, en los últimos 12 meses, el 31% de las empresas de todo el mundo se han visto afectadas por los ataques a la cadena de suministro, más que cualquier otra forma de amenaza de ciberseguridad. Este método de ataque también es común en la región de Asia-Pacífico (APAC).

En China, 2/5 del número total de empresas se enfrentaron al ataque de la cadena de suministro en el último año, un 9% más que el promedio mundial y liderando la región. Seguido por Vietnam (34%), India (29%), Singapur (26%) e Indonesia (20%).

Los ataques a la cadena de suministro están dirigidos especialmente a organizaciones con un alto nivel de conectividad. Las grandes empresas registran tasas de ataque de hasta el 36%, significativamente más altas que el grupo de pequeñas y medianas empresas.

Ataque a través de relaciones de confianza

En el último año, la forma de ataque que explota las relaciones de confianza se encuentra entre las 5 mayores amenazas de ciberseguridad más comunes, afectando al 25% de las empresas en todo el mundo. En la región de Asia-Pacífico, Singapur es el mercado más afectado, seguido de Vietnam, India, Indonesia...

Aunque los ataques a la cadena de suministro y los ataques a través de relaciones de confianza se encuentran entre los grupos de amenazas más comunes, la encuesta muestra que muchos líderes empresariales todavía tienden a subestimar estas amenazas.

Cuando se les pide que clasifiquen las amenazas por nivel de peligro, en lugar de centrarse en los tipos de ataques a los que las empresas se enfrentan con mayor frecuencia, las organizaciones suelen centrarse en formas de ataques complejos como ataques dirigidos a largo plazo (Advanced Persistent Threats - APT), ransomware o amenazas internas de seguridad cibernética.

Recomendación

Para minimizar los riesgos de ciberseguridad relacionados con los ataques a la cadena de suministro, los expertos han dado consejos:

- Evalúa cuidadosamente al proveedor antes de firmar un acuerdo de cooperación. Revisa la política de seguridad de la red, la información sobre incidentes anteriores y el nivel de cumplimiento de los estándares de seguridad de la industria. Para software y servicios en la nube, se deben considerar datos adicionales de vulnerabilidades y resultados de pruebas de intrusión.

- Establecer términos de seguridad cibernética en el contrato. Realizar auditorías de seguridad periódicas y asegurar que el proveedor cumpla con las políticas de seguridad, así como con los procedimientos de notificación de incidentes de la organización.

- Aplicar soluciones tecnológicas preventivas. Implementar principios de seguridad como least privilege (privilidad mínima), zero trust y una gestión estricta de la identidad, para minimizar los daños si el proveedor es atacado por vándalos.

- Garantizar la supervisión continua. Utilizar soluciones como XDR o MXDR para monitorear la infraestructura en tiempo real. A través de esto, detectar a tiempo cualquier anomalía en el software, así como el tráfico de la red, dependiendo de la capacidad operativa del equipo interno.

- Desarrollar un escenario de respuesta a incidentes. Asegurar que el plan de respuesta cubra todas las formas de ataque a la cadena de suministro, incluidos los pasos para identificar y aislar rápidamente la fuente de infección, por ejemplo, desconectar temporalmente al proveedor del sistema interno.

- Fortalecer la cooperación con los proveedores en materia de seguridad. Fortalecer la capacidad de defensa y considerar esto como una prioridad común para ambas partes.